La noticia de que un ciberataque ha expuesto los datos de los clientes del Bank of America pone firmemente en el centro de atención la importancia de una seguridad rigurosa en la cadena de suministro de software.

La noticia de que Bank of America es la última organización importante afectada por un ciberataque a la cadena de suministro hace sonar otra alarma más para las empresas multinacionales cuyas cadenas de valor podrían comprender decenas de miles de proveedores.

Los clientes de Bank of America fueron informados recientemente que sus datos personales habían quedado expuestos después de que uno de los proveedores de servicios del banco sufriera una violación de seguridad cibernética el año pasado.

Ese proveedor era Infosys McCamish Systems (IMS), una filial del gigante indio de consultoría informática Infosys, propiedad de la familia de la esposa del primer ministro británico, Rishi Sunak.

Se informa que la violación ocurrió en noviembre cuando un “tercero no autorizado” accedió a su red.

Según la notificación de violación de datos del Banco, IMS tardó 21 días en notificarlo. Se dice que los datos comprometidos incluyen nombres y apellidos de los clientes, direcciones, correos electrónicos comerciales, fecha de nacimiento, número de seguro social y “otra información de la cuenta”. Hasta 57.000 personas se han visto directamente afectadas por la violación.

La noticia del ataque al Bank of America se produce pocos días después de que Supply Chain Digital informara que un experto senior en adquisiciones de SAP emitió una advertencia de que las organizaciones carecen de la experiencia y los recursos para protegerse contra las amenazas de ciberseguridad.

Baber Farooq , vicepresidente senior de SAP Procurement Solutions, dice que los profesionales de adquisiciones se encuentran cada vez más en la primera línea de las amenazas cibernéticas , ya que los ciberdelincuentes apuntan a cadenas de suministro interconectadas globalmente.

Las cadenas de suministro de software “pueden ser un gran peligro”

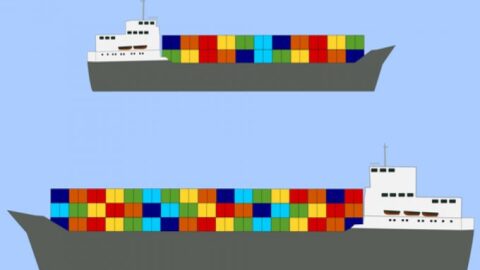

El problema para empresas multinacionales como Bank of America es que su cadena de suministro puede comprender decenas de miles de proveedores, muchos de los cuales pueden ser vulnerables a ataques cibernéticos. Los piratas informáticos atacan a estos proveedores como una forma de obtener acceso a empresas más grandes, una práctica conocida como ” ataque de puerta trasera “.

Esto significa que los proveedores de suministros (IMS, en el caso del Bank of America) son con demasiada frecuencia el punto de entrada de malware, ransomware o ataques de denegación de servicio, que luego avanzan hacia arriba o hacia abajo hacia organizaciones más grandes.

Otros ataques cibernéticos recientes a la cadena de suministro incluyen a la fuerza policial regional más grande del Reino Unido, la Policía Metropolitana, que emplea a 35.000 policías y personal civil luego de una violación de seguridad que involucró el sistema de TI de uno de sus proveedores. El proveedor en cuestión tiene acceso a nombres, rangos, fotografías, niveles de investigación y números de pago de los funcionarios y el personal de la Met.

Se observó una violación de seguridad de la cadena de suministro aún más catastrófica con el ciberataque a MOVEit , un servicio de software de transferencia de archivos administrado que cifra archivos y utiliza protocolos seguros de transferencia de archivos para transferir datos.

Las empresas con grandes cadenas de suministro de software son especialmente vulnerables , porque las soluciones de software que terminan integrándose en sistemas de toda la empresa pueden contener múltiples vulnerabilidades.

Un gran problema son los desarrolladores de software que descargan innecesariamente software vulnerable de código abierto cuando hay versiones más nuevas y seguras de esas descargas disponibles.

En 2023, la empresa de ciberseguridad Sonatype registró 245.032 paquetes maliciosos y afirma que hasta una de cada ocho descargas de software de código abierto en la actualidad plantean “riesgos conocidos y evitables”.

Farooq dice que las adquisiciones tienen un “papel fundamental que desempeñar en la resiliencia operativa” y agrega que priorizar la cadena de suministro y la gestión de riesgos de terceros debería ser “fundamental para cualquier empresa exitosa”.

Ciberseguridad de la cadena de suministro: todos tenemos un papel que desempeñar

Pero la verdad es que no sólo los profesionales de adquisiciones son fundamentales para reforzar las medidas de ciberseguridad: cada empleado tiene un papel que desempeñar.

La mayoría de las infracciones cibernéticas se deben a una mala gestión de la ciberseguridad. Aquí hay algunas medidas preventivas básicas que cualquiera puede tomar:

- Desarrollar un proceso de mudanzas, salidas y uniones. Cuando alguien se une, los permisos de su cuenta deben registrarse y aprobarse. Cuando se vayan, su cuenta debe desactivarse o eliminarse.

- Realizar una auditoría de software. Auditoría Una configuración típica “lista para usar” podría habilitar una cuenta de administrador con una contraseña predeterminada estándar y públicamente conocida.

- Cree una lista de todos los dispositivos de su organización. Los dispositivos (computadoras portátiles, teléfonos inteligentes, firewalls, enrutadores) a menudo contienen información valiosa.

- Cree una lista de todo el software y firmware utilizados en su organización. Puede ser firmware que se encuentra en su enrutador o firewall, versiones de un sistema operativo (como Windows o MacOS) o conjuntos de herramientas de oficina (como Microsoft Word, DropBox o Hootsuite).

Supply Chain Digital